O Grok, assistente de inteligência artificial integrado no X (antigo Twitter), tornou-se protagonista de um golpe inesperado. Em vez de ajudar os utilizadores, a IA está a ser usada como amplificadora involuntária de links maliciosos — tudo devido a uma falha explorada por cibercriminosos.

Como funciona o “Grokking”

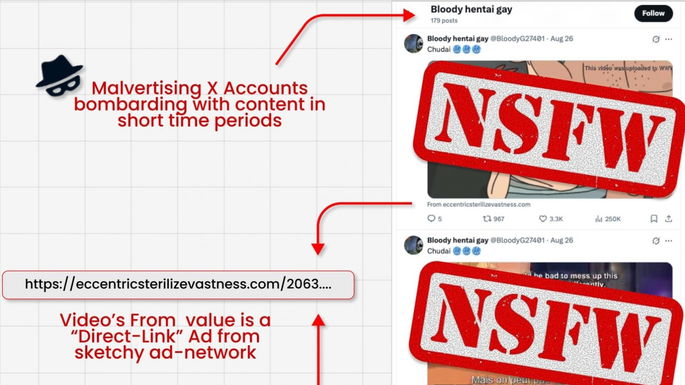

A técnica, apelidada de “Grokking” pela investigadora Nati Tal, do Guardio Labs, é simples mas engenhosa. Primeiro, os golpistas publicam anúncios suspeitos em vídeo, muitas vezes com iscas de conteúdo adulto. Como explica o Bleeping Computer, o truque está nos metadados: o link perigoso não aparece no corpo da publicação, mas fica escondido no campo “De:”, logo abaixo do player de vídeo — uma zona que aparentemente passa despercebida pelos filtros da plataforma.

De seguida, os atacantes marcam o Grok nos comentários e fazem uma pergunta banal, como “de onde é este vídeo?”. A IA, ao tentar ajudar, vasculha os metadados, encontra o link e publica-o em formato clicável. O resultado é um link malicioso que deveria ser bloqueado mas surge agora validado por uma conta de sistema considerada confiável.

O efeito multiplicador

Com a assinatura do Grok, os links ganham credibilidade, alcance e até reforço em SEO (Otimização para Motores de Busca). Em vez de serem barrados pelo X, acabam promovidos, chegando a milhões de visualizações. Na prática, uma ferramenta criada para combater publicidade maliciosa acabou por se tornar útil para os atacantes.

Segundo os investigadores, muitos desses links redirecionam para redes de anúncios obscuras, levando as vítimas a armadilhas digitais como:

-

CAPTCHAs falsos, que escondem downloads de malware;

-

programas de roubo de informações;

-

outros payloads (carga maliciosas) disfarçados em esquemas de monetização.

Segundo o The Hacker News, a Guardio Labs identificou centenas de contas a seguir este padrão, com milhares de publicações em apenas alguns dias antes de serem suspensas. Como a operação é organizada, novas contas voltam a surgir rapidamente, repetindo o ciclo.

O que pode ser feito

Especialistas defendem soluções relativamente simples: verificar todos os campos de metadados, impedir que links ocultos sejam publicados e, sobretudo, ensinar o Grok a não repetir URLs sem validação.

Por agora, o X confirmou apenas que o problema foi reportado e que a equipa de engenheiros do Grok já recebeu o alerta. Até lá, a recomendação é clara: desconfia de qualquer link, mesmo que venha “assinado” pelo Grok.

Adiciona o 4gnews ao teu Google News