Um caso grave de golpe digital atingiu recentemente a comunidade gamer e de criptomoedas. O jogo BlockBlasters, listado como “verificado” na Steam, foi utilizado num esquema que resultou no roubo de mais de 32 mil dólares (cerca de 27.134 €) a um jogador que procurava apoio financeiro para custear o tratamento de um cancro agressivo.

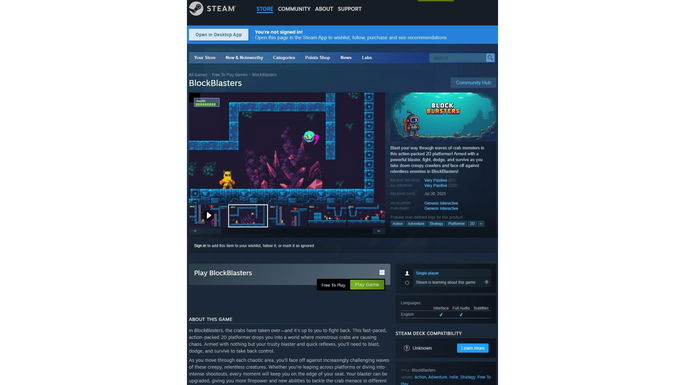

O título de plataforma 2D gratuito e estilo retro, esteve disponível na loja da Valve entre 30 de julho e 21 de setembro, com avaliações “Muito Positivas”. Conforme reportou o Bleeping Computer, o game era inofensivo inicialmente, mas passou a representar risco a partir de 30 de agosto, quando recebeu a adição de um componente malicioso de cryptodrainer — ferramenta usada para esvaziar carteiras digitais.

Uma das vítimas deste golpe foi o streamer letão Raivo Plavnieks, conhecido como RastalandTV, que realizava uma transmissão beneficente para angariar fundos para o tratamento de um sarcoma (um tipo raro de tumor) em estado avançado. Durante a live, acabou por descarregar o jogo e teve a sua carteira digital drenada. “A minha vida foi salva por 24 horas inteiras até que alguém me fez descarregar um jogo verificado no Steam”, desabafou o criador de conteúdo.

Apesar do prejuízo, parte da comunidade mobilizou-se em apoio. O influenciador Alex Becker anunciou ter enviado 32.500 dólares para repor as perdas, enquanto a campanha de Plavnieks no GoFundMe continua ativa, já com 58% da meta atingida.

O golpe por trás do BlockBlasters

Ainda de acordo com o Bleeping Computer, investigações de especialistas em cibersegurança como ZachXBT e o grupo VXUnderground revelam que o ataque não se restringiu a um único alvo: mais de 150 mil dólares foram roubados de pelo menos 261 contas, podendo chegar a 478 vítimas, segundo estimativas.

Os criminosos terão usado convites direcionados a donos de grandes carteiras de criptomoedas identificados nas redes sociais, incentivando-os a descarregar o título.

As análises apontam que o malware incluía script em lote para capturar credenciais do Steam, backdoor em Python e até um payload chamado StealC, projetado para recolher dados e enviá-los a um servidor de comando e controlo (C2).

Este não é um caso isolado. Outros títulos recentes, como Chemia, Sniper: Phantom's Resolution e PirateFi, também foram usados para espalhar malware e roubar informações. Até ao momento, a Valve não comentou o episódio envolvendo o BlockBlasters.

Recomendações aos jogadores

Especialistas recomendam que quem instalou o jogo redefina imediatamente as palavras-passe do Steam e mova os seus ativos digitais para novas carteiras. Também é importante manter cautela com jogos pouco conhecidos, em beta ou com poucas avaliações, já que estes perfis são frequentemente explorados por criminosos para esconder cargas maliciosas.

Adiciona o 4gnews ao teu Google News